אתגרי אבטחה צצים בכל מקום, וההאקר האחרון נמצא ניצול פגיעות בתוסף WordPress נוסף על כך, הוא נועד להגביל את הגישה של משתמשים ליכולות WordPress ולשלוט טוב יותר בהרשאות שלהם.

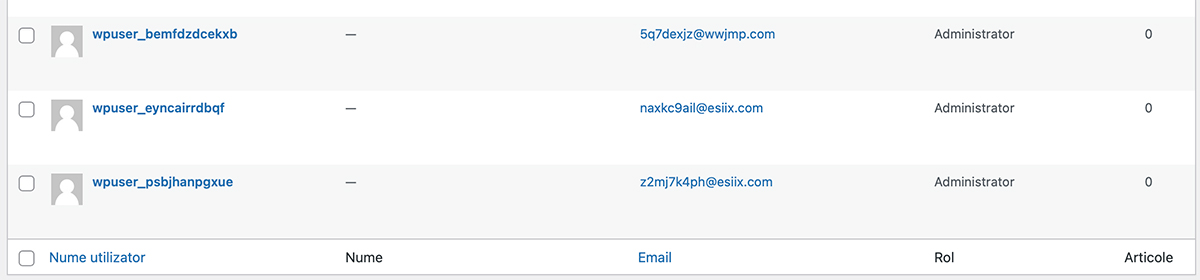

אם יש לך בלוג, חנות מקוונת, אתר מצגות פועל WordPress והמודול PublishPress יכולות, טוב לבדוק אם לא Dashboard → Users → All Users → Administrator, אין משתמשים שאתה לא מכיר ורוב הזמן עם שם טופס "wpuser_sdjf94fsld

נתקלתי בפריצה הזו במספר חנויות מקוונות ומהר מאוד הגעתי למסקנה שהאלמנט המשותף היחיד שלהן הוא תוסף PublishPress יכולות, המציגה א פגיעות המאפשרת הוספת משתמש בדרגה של Administrator, ללא צורך בתהליך רישום סטנדרטי.

בחלק מהאתרים WordPress שהושפעו, התוקפים הסתפקו בהוספת משתמשים חדשים בדרגה של administrator, מבלי לגרום נזק. או שאולי לא היה להם זמן.

אחרים, לעומת זאת, נוצרו הפניות מחדש של WordPress Addרס (כתובת אתר) ו/או אֲתַר Addרס (URL) לדפים חיצוניים וככל הנראה וירוסים. סימן שלמי שפתחו בהתקפות האלה לא היה מוח. זה החלק הכי טוב באבטחה.

כמובן, זה לא תענוג להתעורר שהחנות המקוונת, האתר או הבלוג מופנים לכתובות אינטרנט אחרות, אבל החלק הטוב הוא שכרגע מי שהשתלט, לא גרם נזק אחר. סוג של, מחיקת תוכן, החדרת קישורי ספאם לכל בסיס הנתונים ועוד דברים מטורפים. אני לא רוצה לתת רעיונות.

כיצד אנו פותרים את בעיית האבטחה אם הושפענו מה-wpuser_ exploit on WordPress?

אנחנו לוקחים את התרחיש שבו הבלוג WordPress הושפע מהפריצה "wpuser_" והועבר לכתובת אינטרנט אחרת. אז ברור שאתה כבר לא יכול להיכנס ולהיכנס ללוח המחוונים.

1. אנו מתחברים למסד הנתונים של האתר המושפע. דרך phpMyAdmin או כל נתיב ניהול שיש לכל אחד. נתוני האימות של מסד הנתונים נמצאים בקובץ wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. התמזגות ב"wp_options"ועל העמוד"optons_value"אנו מוודאים שזו הכתובת הנכונה של האתר שלנו ב"siteurl"ו"home

מכאן הוא מופנה למעשה לכתובת אחרת. לאחר שתשנה את כתובת האתר, הוא יהיה נגיש שוב.

3. הכל ב"wp_options"אנחנו בודקים שכתובת האימייל של המנהל לא שונתה גם כן. אנחנו בודקים ב"admin_email"להיות האדם הנכון. אם זה לא הנכון, אנו משנים אותו ומעבירים את הכתובת הלגיטימית. כאן מצאתי"admin@example.com

4. עבור אל לוח המחוונים ועשה זאת update תוסף דחוף PublishPress יכולות או להשבית אותו ולמחוק אותו מהשרת.

5. ב Dashboard → Users → All Users → Administrator אנו מוחקים משתמשים לא לגיטימיים בדרגה של Administrator.

6. אנו משנים את הסיסמאות של משתמשים לגיטימיים בעלי זכויות Administrator וסיסמת מסד הנתונים.

רצוי להתקין ולהגדיר מודול אבטחה. Wordגדר אבטחה מספק הגנה מספקת בגרסה החינמית עבור התקפות כאלה.

לא ביליתי הרבה זמן בחיפוש היכן נמצאת הפגיעות PublishPress יכולות, אבל אם יש לך אתר נגוע בניצול זה, יכול לעזור לך להיפטר ממנו. הערות פתוחות.

ראה פוסט זה למידע נוסף בנושא זה: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/