כפי שנדון ו ידוע מאוד בבירור, וירוסים ransomware WannaCry si פטיה לא יכול לגרום נזק בקנה מידה גדול כזה אם הם לא השתמשו בשירות Windows, נותר מופעל על ידי default de מיקרוסופט לפחות מסיבות מוזרות.

SMBv1 הוא השירות שנוצל ויכול לחדור למיליוני מחשבים Windows מחשב מכל העולם. מה שזה לא יהיה Windows 10, Windows 8 או Windows 7, SMBv1 חייב להיות מושבת באופן מיידי.

לפני שנכנס הדרכה, בואו לראות מה פירושו SMBv1 זה.

SMBv1 הוא הפרוטוקול הישן בלוק הודעת שרת בשימוש על ידי Windows לשיתוף קבצים ברשת מקומית. בהמשך הוחלף פרוטוקול זה בשתי גרסאות. SMBv2 si SMBv3. זה האחרון יכול להישאר פעיל על המערכת. הם בטוחים ולא ניתן לנצלם.

לדברי מיקרוסופט, פרוטוקול SMBv1 נותר פעיל במערכות הפעלה מהסיבה הפשוטה שיש מספר יישומים ישנים באמצעות פרוטוקול זה, הם מתעדכנים עבור SMBv2 si SMBv3. סיבה מוזרה להשאיר משהו כזה בראש לדעת מראש התקפות סייבר כמו פרוטוקול זה הוא סיכון גדול.

כיצד להשבית את SMBv1 ב - Windows Windows 8 ו Windows 10

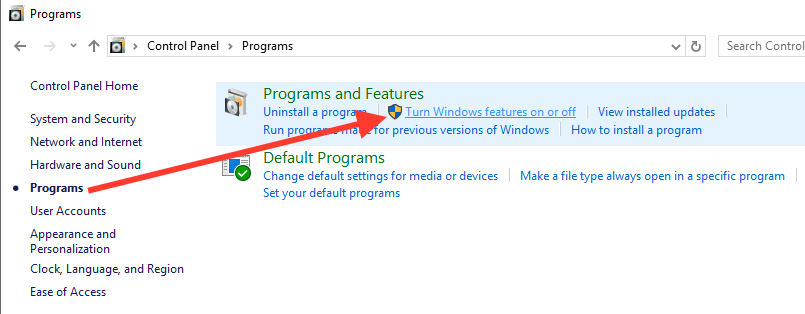

החל Windows 10 סתיו יוצרים Update (עדכון גדול צפוי בספטמבר 2017) מיקרוסופט תשבית עד default SMBv1. אנחנו לא יודעים למה היה נזק רב כל כך לפני מיקרוסופט קיבלה את ההחלטה הזו, אבל זה עוד דיון. עד אז, SMBv1 ניתן להשבית בקלות רבה מ לוח בקרה → תוכניות → מגדל Windows תכונות לסירוגין. אתה לא צריך להיות מגורש במחשבים לעשות את זה.

- פתח לוח בקרה ולחץ על "תוכניות

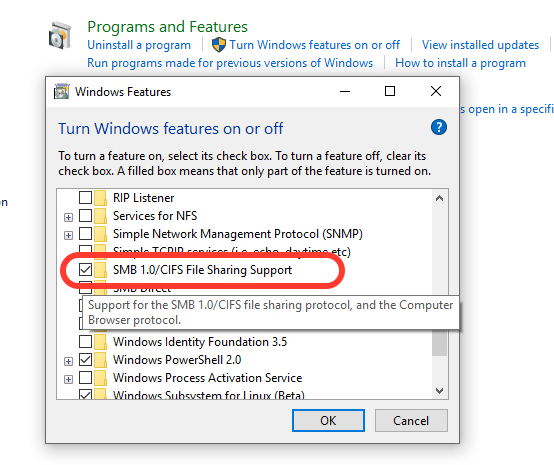

- ברשימת השירותים, היישומים והפרוטוקולים Windows, לזהות ולבטל את הסימון "תמיכה בשיתוף קבצים ב- SMB 1.0 / CIFS"

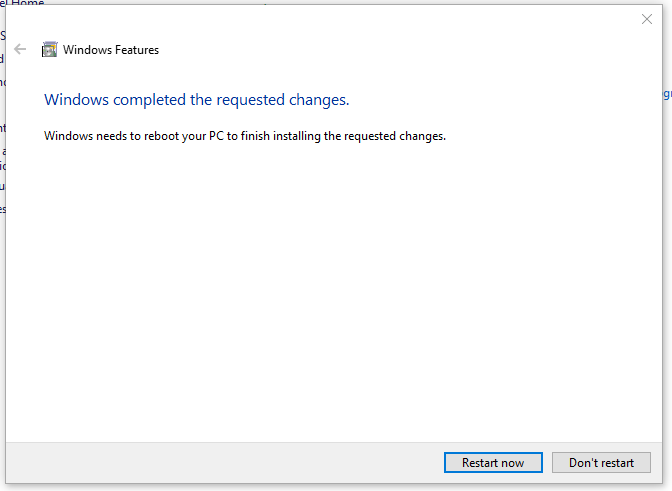

לחץ על "אישור", ואז הפעל מחדש לאחר ההשבתה בהצלחה.

עבור Windows 7, השבתת SMBv1 היא קצת יותר מסובכת ודורשת מעט תשומת לב. אתה צריך לערוך את הרישום Windows (Windows רישום) כדי להשבית את הפרוטוקול.

כיצד להשבית את SMBv1 ב - Windows Windows 7

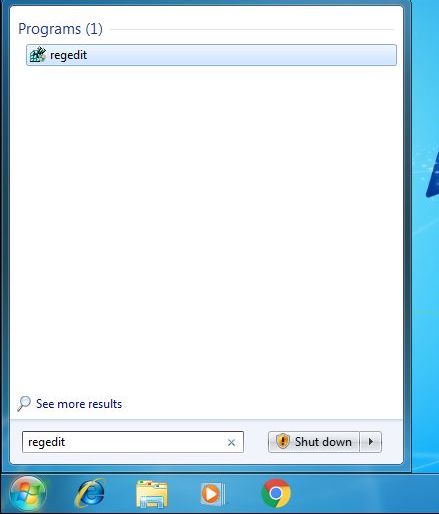

- פתח את עורך הרישום בסטרט → חיפוש “regedit

- בעורך הרישום אנו משתמשים בסרגל בצד שמאל כדי לנווט אל:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

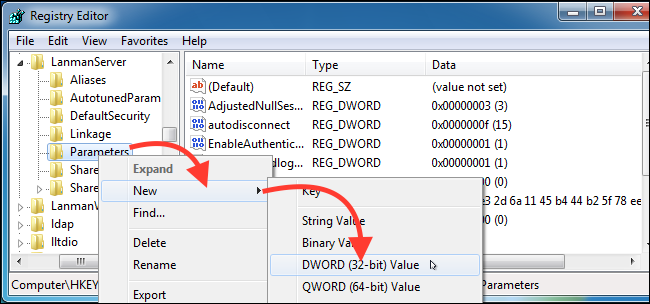

השלב הבא הוא ליצור אחד חדש מפתח משנה תחת "פרמטרים". לחץ לחיצה ימנית על “פרמטרים”→ חדש → DWORD ערך (32 סיביות)..

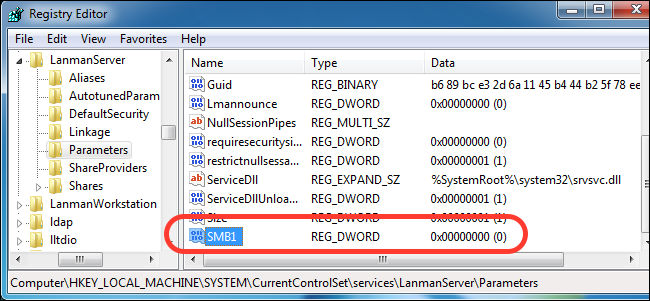

שם הערך החדש יהיה "SMB1" עם הערך "0", כלומר הוא מושבת.

כל מה שאתה צריך לעשות עכשיו הוא לסגור אותו עורך הרישום והפעל מחדש את מערכת ההפעלה. לאחר ההפעלה מחדש, פרוטוקול SMBv1 יושבת.

כהבהרה, SMBv1 אינה אחראית באופן ישיר לזיהום ransomware WannaCry si פטיה. באמצעות פרוטוקול זה, זה היה מותר רק להפיץ את הנגיף לרשתות מקומיות, מדביק מיליוני מחשבים ברחבי העולם.

אל תשכח להשתמש בתוכנת וירוסים עדכנית, ליצור עותקי גיבוי של קבצים חשובים, ואחרון אחרון חביב, לחץ על לחצנים וקישורים שאתה לוחץ עליהם.