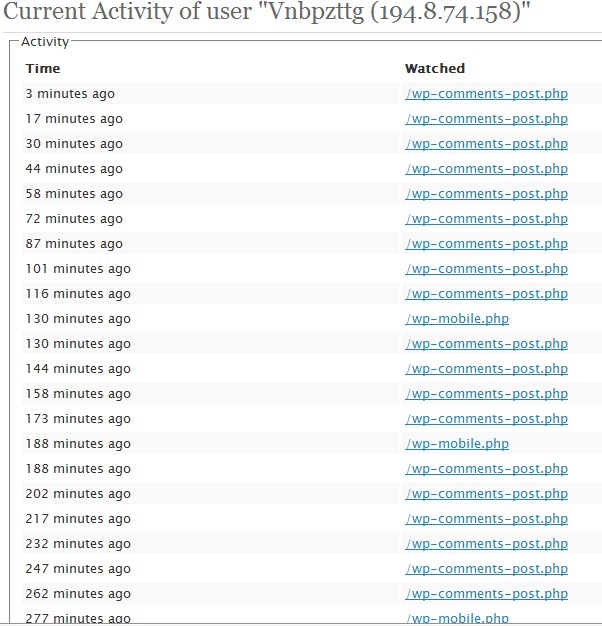

בזמן האחרון התחלתי להיות יותר זהיר עם בלוגים קורה בשרת. גיליתי שאני באמת קורא את בלוג, עם להיטים רבים. דוגמה בולטת היא בתמונה שלהלן:

כזה דואר זבל הם רבים, והערותיהם נאספו על ידי מאות Akismet. אני יודע ש WordPress, יש את האפשרות לחסום את ה-IP מי שרוצה להגיב, אבל זה לא עוזר הרבה מאוד, משתי סיבות.

1. IP אם חסום WordPress -> לוח מחוונים, מגיעים לשרת ויש טראפיק.

2. אם שרת הוא הבלוגים 100 ... כל אחד יש את אותו בלוק ה-IP. (כאב ראש)

3. מאותו IP עשוי לנסות לחפש נקודות אבטחה פגיעות ביציאות פתוחות אחרות. (אני יודע שאמרתי שתי סיבות. האחת היא בונוס)

דרך נוספת לגשת לבלוק ה-IP באתר, לערוך את הקובץ .htaccessמשורש folderu, שבו יש קבצי אתר (בדרך כלל public_html). היה לי פנטסיות כאלה, עד יוני 2007 בעת כתיבת ההודעה "למנוע גישה אל IP ספאמר".

. שיטת חסימה של כתובות IP htaccess, אני לא ממליץ לאף אחד, מסיבה אחת: יותר טעון Htaccess, זמן הטעינה של העליות באתר.. אם קבצי 100 htaccess. יצטרך 50 אחד ההוראה על האפצ'י (שרת HTTP), אתה יכול לשים שני נרות סוכריות :)

אני חושב שהשיטה השלישית היא הטובה ביותר .. חסימת ה-IPבאתרים שרת, כל יציאותבאמצעות iptables.

בתמונה למעלה, נראה 194.8.74.158 IP מנסה זבל כמה דפי בלוג. לנעול אותו ברמת השרת הוא כדלקמן.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#כמובן שלא לחסום כל IP ביד. מאז שראינו, בוטים יותר כתובות IP באותו הבלוק. אם הוא קיים, ARIN si בשלים.

Whois 194.8.74.158 (ripe.net)

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBאוקי. אם כתובת ה-IP מגיעה מאזור שבו הם בטוחים שהם לא רוצים מבקרים בשרת (בין אם על ידי אינטרנט או בדואר), אנו מגיעים לאפשרות לחסום את הגישה לשתי Class C (Class C רשת משנה), המקיפים את כל החוף בין כתובות IP ו194.8.74.0 194.8.75.255.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables-L, ראה את רשימת ה- IP "שרשרת כניסה".